- Продукція

- Ціноутворення

- Бонус за реферала

- Розробники

- Ресурси

Якщо ви намагалися вести кілька акаунтів останніми роками, то, ймовірно, вже помітили одну річ: те, що раніше працювало, більше не працює так само стабільно. Акаунти швидше отримують флаги. Сесії стають менш надійними. Іноді зовні все виглядає нормально, але платформа все одно бачить щось підозріле. Це не випадковість. TikTok, Meta і Google давно аналізують не лише дані акаунта, а й середовище пристрою та поведінкові патерни.

Саме тому дедалі більше людей шукають відповідь на запит what is anti detect browser. Це вже не вузька тема. Для тих, хто працює з кількома акаунтами, це поступово стає базовою потребою. Якщо ви хочете одразу подивитися, як виглядає такий інструмент на практиці, можна перейти на сторінку anti detect browser від MoreLogin. А якщо потрібен більш прикладний погляд на реальні marketing-сценарії, варто також переглянути добірку про найкращі anti detect browser для маркетингу.

Базова проблема проста. Навіть якщо ви змінюєте IP-адресу, браузер і сам пристрій усе одно залишають стабільний цифровий “підпис”. Платформи використовують цей підпис, щоб розпізнавати й пов’язувати акаунти між собою. Поки цей шар не вирішено, більшість setups рано чи пізно починають ламатися.

Anti detect browser — це інструмент, який дозволяє створювати кілька незалежних browser environments, і кожне з них має власний унікальний цифровий fingerprint. Такі середовища поводяться як окремі реальні пристрої, навіть якщо вони всі запускаються на одному комп’ютері.

Замість того щоб один пристрій представляв одну ідентичність, ви можете створювати кілька ідентичностей, які виглядають не пов’язаними між собою. У цьому й полягає основна ідея запиту what is anti detect browser.

Важливо розуміти: йдеться не про те, щоб “сховати активність”. Йдеться про моделювання різних користувачів контрольовано й послідовно.

Звичайна схема виглядає так:

один пристрій

один fingerprint

один ідентифікований користувач

Anti detect browser змінює цю логіку на іншу:

один пристрій

кілька fingerprints

кілька незалежних користувачів

Саме ця різниця і робить multi-account роботу можливою в масштабі.

Щоб зрозуміти, як працюють такі інструменти, спочатку потрібно зрозуміти, що таке browser fingerprinting.

Коли ви заходите на сайт, браузер автоматично розкриває дані на кшталт User-Agent, роздільної здатності екрана, шрифтів, часового поясу, мови та апаратних параметрів, включно з WebGL і Canvas rendering. Усі ці значення комбінуються та формують унікальний fingerprint, який допомагає ідентифікувати пристрій.

Навіть якщо ви очищаєте cookies або використовуєте private browsing, сам fingerprint часто залишається стабільним. Саме тому традиційних privacy-методів уже недостатньо.

Anti detect browsers вирішують це завдання завдяки контрольованому й структурованому керуванню такими параметрами.

Canvas fingerprinting працює так: сайт генерує невидиме зображення й отримує з нього hash. Різні пристрої дають трохи різні результати. Anti detect browsers додають контрольовані відмінності в цей процес, тому кожен browser profile формує окремий, але при цьому реалістичний результат.

WebGL працює схожим чином. Він розкриває інформацію, пов’язану з GPU. Anti detect browsers можуть моделювати різні GPU-профілі так, щоб кожне середовище виглядало як окремий пристрій.

User-Agent визначає браузер і операційну систему. Але змінити лише його недостатньо. Якщо User-Agent, IP-локація, часовий пояс і мова не узгоджені між собою, це легко викликає підозру.

Добре налаштоване середовище робить так, щоб усі ці елементи поєднувалися логічно. Наприклад, якщо IP знаходиться у Франції, логічно, щоб мова, timezone і системні налаштування також відповідали цьому регіону. Саме така узгодженість і робить середовище правдоподібним.

Поширена помилка — думати, що достатньо просто випадково змінювати значення. Це не так.

Випадкові комбінації часто створюють нереалістичні середовища, а їх, навпаки, простіше виявити. На практиці працює не випадковість, а узгоджений fingerprinting, де всі параметри складаються в правдоподібну модель реального пристрою.

Anti detect browsers особливо корисні в ситуаціях, де кілька акаунтів мають працювати незалежно і не бути пов’язаними між собою.

Один із найпоширеніших сценаріїв — керування кількома акаунтами TikTok, Instagram або Reddit. Без належної ізоляції платформи легко зв’язують акаунти через спільні fingerprints. І щойно один акаунт отримує обмеження, це може торкнутися й інших.

З ізольованими browser environments кожен акаунт виглядає так, ніби ним керують з окремого пристрою.

Affiliate-маркетологи часто запускають кілька ad accounts, щоб тестувати креативи й аудиторії. Без правильного розділення такі акаунти швидко потрапляють у зону ризику.

Якщо вам потрібні реальні приклади робочих схем, добірка про найкращі anti detect browser для маркетингових workflow добре показує, як професіонали будують такі середовища на практиці.

Майданчики на кшталт Amazon і Shopee досить жорстко ставляться до account linking. Якщо кілька магазинів виявляються пов’язаними через одне й те саме середовище, під блокування можуть потрапити одразу всі.

Використання окремих browser profiles допомагає зробити так, щоб кожен store працював незалежно.

Anti detect browsers використовуються і в автоматизації, і у web scraping. Вони дозволяють скриптам працювати в різних середовищах, зберігаючи поведінку, більш схожу на реального користувача, і тим самим зменшувати ймовірність виявлення.

Багато хто досі думає, що incognito mode або VPN достатньо, щоб залишатися непомітним. Це неправильно.

Incognito mode лише не зберігає історію та cookies локально. Але він не змінює fingerprint. З погляду платформи ви залишаєтеся тим самим користувачем.

VPN змінює IP-адресу, але browser fingerprint залишається тим самим. І це само по собі створює невідповідність: локація змінилася, а пристрій — ні. Така невідповідність уже може викликати підозру.

Ключова ідея тут дуже проста:

privacy — це не те саме, що isolation.

Anti detect browsers вирішують саме завдання ізоляції. Вони створюють не тимчасовий шар приватності, а повністю окремі середовища.

Не всі anti detect browsers однаково ефективні. Різниця в тому, наскільки реалістично вони моделюють середовище.

Сильне рішення має давати реалістичну генерацію fingerprints, стабільну ізоляцію profiles і логічно узгоджене середовище. Для користувачів, які працюють із великою кількістю акаунтів, також важливі batch operations і automation.

Але найважливіше — це якість, а не кількість. Створити багато акаунтів нескладно. Утримати їх стабільними на довгій дистанції значно важче.

Опора лише на один шар захисту майже ніколи не буває достатньою.

Якщо використовувати лише proxies, emulators або базові інструменти, результатом часто стають нестабільні setups. Ці методи вирішують лише частину проблеми, але не закривають identity layer повністю.

Надійніший підхід зазвичай поєднує три речі:

унікальні browser fingerprints

окремі proxy-конфігурації

повністю ізольовані середовища

Саме тому багато користувачів переходять до більш просунутих antidetect browser-рішень для account isolation, де кожен profile будується як самостійне середовище, а не як просто трохи змінений браузер.

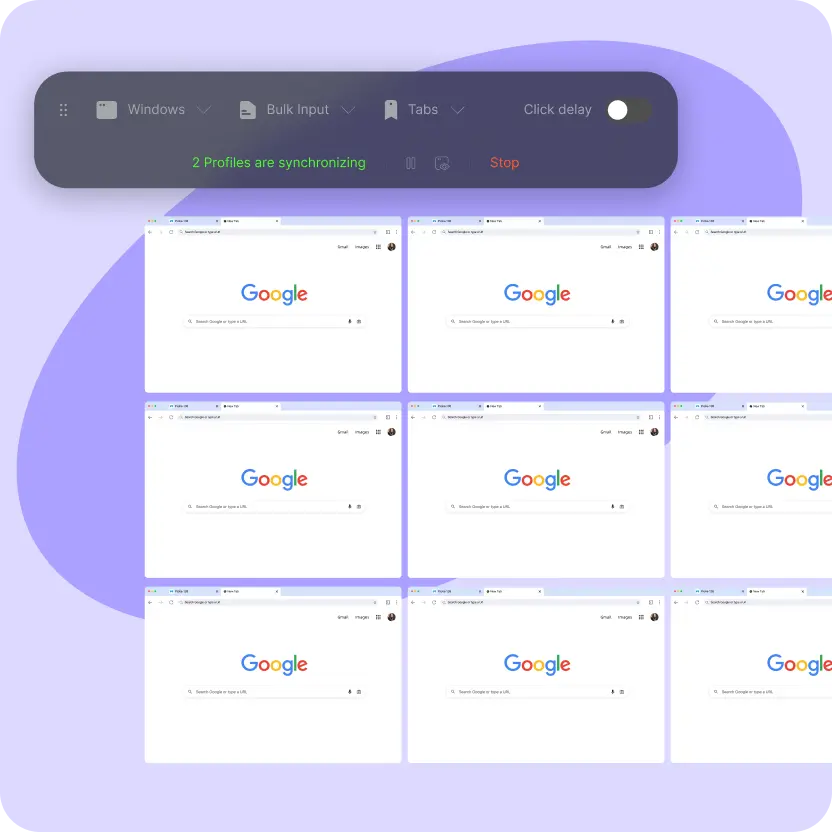

Деякі інструменти поєднують керування fingerprint, proxy matching і automation в одній системі. Це дає змогу керувати кількома акаунтами з одного інтерфейсу, але водночас зберігати чітке розділення між середовищами.

Якщо ви вже розумієте, what is anti detect browser, наступний крок — вибрати інструмент, який дає не лише гарний опис функцій, а й реальну стабільність.

MoreLogin спирається на одну дуже зрозумілу ідею: зробити так, щоб кожен browser profile виглядав як реальне, логічно узгоджене користувацьке середовище. Замість випадкових змін fingerprint він створює незалежні fingerprints і узгоджує їх із proxy-локацією, timezone та мовою. Саме така узгодженість і допомагає знижувати ризик виявлення в реальних сценаріях.

Окрім самого fingerprint control, тут важливі й прикладні функції. Batch profile management, synchronization і automation APIs спрощують роботу з великою кількістю акаунтів без втрати контролю. Для команд також корисні permission management і remote collaboration, які роблять workflow більш організованим.

Окремо важливе й питання захисту даних. Завдяки багаторівневому шифруванню та локальному контролю ключів браузерні дані залишаються ізольованими й доступними лише користувачу. Це особливо важливо, коли в роботі бере участь кілька чутливих акаунтів.

Якщо ви будуєте систему надовго, надійний anti detect browser для multi-account management допомагає зберігати і узгодженість середовища, і операційну ефективність без зайвого ускладнення.

Отже, what is anti detect browser?

Це інструмент, який створює незалежні та реалістичні browser environments, щоб акаунти не пов’язувалися між собою. Він дозволяє безпечніше керувати кількома акаунтами завдяки контролю над тим самим identity layer, на який сьогодні спираються платформи.

Оскільки системи виявлення стають дедалі сильнішими, такий підхід поступово перетворюється з бажаної опції на необхідний стандарт. Звичайні методи на кшталт VPN або private browsing уже не дають достатнього захисту.

Розуміння того, what is anti detect browser, — це не просто знайомство з новим інструментом. Це розуміння того, як сучасні платформи ідентифікують користувачів і як працювати в цій логіці без зайвих risk signals.

Це браузер, який створює окремі середовища з унікальними fingerprints, щоб кожен акаунт виглядав як акаунт іншого користувача.

Ні. VPN змінює лише IP-адресу, а anti detect browser змінює весь шар device identity.

Ні. Incognito mode не змінює fingerprint і не захищає від platform-level tracking.

Так, якщо вони налаштовані правильно. Ключовий момент — узгодженість між fingerprint, IP і поведінкою.

Ні. Жоден інструмент не може гарантувати повну відсутність банів. Вони зменшують ризик виявлення, але поведінка користувача все одно залишається важливим фактором.

Це залежить від вашої схеми, але масштабовані середовища можуть підтримувати десятки і навіть сотні акаунтів.

Anti-detect — це підхід і набір технік, які допомагають не давати платформам пов’язувати акаунти між собою через зміну browser fingerprints і середовища.

11 найкращих anti detect browser у 2026 році: порівняння функцій, цін і сценаріїв використання

Попередня сторінкаCloud Phone vs Android Emulator: ключові відмінності, ризики виявлення і кращий вибір у 2026 році

Наступна сторінка