- Продукт

- Тарифы

- Партнерская программа

- Разработчики

- Ресурс

Если вы пытаетесь понять, how to choose anti detect browser в 2026 году, самая большая ошибка — начинать не с тех критериев.

Многие сравнительные статьи до сих пор ставят на первое место интерфейс, количество профилей или низкую стартовую цену. Эти вещи могут иметь значение позже, но они не должны быть первым фильтром. В реальной multi-account работе платформам не важно, насколько красиво браузер выглядит у вас на экране. Им важно, выглядит ли среда за этим браузером как среда реального пользователя.

Именно здесь многие и попадают в проблемы. Браузер может выглядеть современно, но все равно проваливаться на практике, если у него устаревший Chromium core, нереалистичные fingerprints или плохо настроенная proxy-связка. Поэтому понимание how to choose anti detect browser software означает, что нужно смотреть не на маркетинговые обещания, а на технические сигналы, которые реально влияют на безопасность аккаунтов.

Если вам сначала нужна базовая опора, полезно начать с материала о том, что такое anti detect browser. А если нужен прикладной ориентир по рабочим сценариям, стоит заранее посмотреть и обзор лучших anti detect browser для маркетинга. Для прямого знакомства с продуктом также можно сразу открыть страницу anti detect browser от MoreLogin. После этого уже намного легче оценивать инструменты по реальной пригодности, а не по внешней подаче.

Ниже — шесть факторов, которые действительно стоит проверять в первую очередь.

Browser fingerprinting — это продвинутый способ, с помощью которого сайты и платформы идентифицируют пользователей по уникальной комбинации характеристик браузера и устройства. В отличие от cookies, которые можно удалить или заблокировать, цифровой fingerprint создается каждый раз при посещении сайта на основе множества данных. Сюда входят тип и версия браузера, операционная система, разрешение экрана, установленные шрифты, плагины и расширения.

Каждый browser profile может генерировать отдельный цифровой fingerprint. Это позволяет сайтам узнавать пользователя даже в том случае, если он сменил IP или очистил cookies. Для самого пользователя этот процесс часто незаметен, но при управлении несколькими аккаунтами он имеет прямые последствия.

Именно поэтому anti detect browsers и были созданы как отдельный класс инструментов. Они позволяют формировать несколько изолированных browser profiles, где каждый профиль имеет собственный набор параметров: screen resolution, operating system, installed fonts и другие элементы. За счет этого платформам становится намного сложнее связать ваши действия между сессиями и между аккаунтами.

Anti detect browser — это не просто браузер с proxy support. Это система, которая строит независимую browser identity для каждого аккаунта. Такая identity включает browser fingerprint signals: User-Agent, Canvas, WebGL, fonts, screen resolution, timezone, language, cookies и local storage. Именно по этим browser characteristics платформы отличают одного пользователя от другого, а корректное управление cookies внутри каждого profile помогает сохранять разделение между аккаунтами.

На практике это означает, что каждый профиль должен вести себя как отдельная машина, а не как десять вкладок, открытых на одном компьютере. Anti detect browsers работают именно за счет создания изолированных profiles, которые spoof-ят browser fingerprints и позволяют запускать несколько аккаунтов как разных пользователей, не выдавая связь с одним устройством.

Поэтому люди, которые серьезно работают с multi-account задачами, довольно быстро перестают спрашивать, у какого браузера самый красивый dashboard, и задают более полезный вопрос: how to choose anti detect browser software, которое может оставаться согласованным одновременно на уровне браузера, сети, storage и automation.

Хороший инструмент — это не только про то, чтобы что-то скрыть. Это про то, чтобы выглядеть нормально.

Важно учитывать и pricing. У anti detect browsers цены могут начинаться с бесплатных тарифов с ограничениями и доходить до 100+ долларов в месяц, в зависимости от числа profiles и глубины функциональности. У многих решений стартовая цена находится примерно в диапазоне от 15 до 29 долларов в месяц, а более высокие tiers открывают дополнительные возможности.

Первое, что стоит проверять, — это browser kernel.

Многие anti detect browsers построены на Chromium, но далеко не все держатся рядом с актуальными версиями. Некоторые слишком долго остаются на старых сборках. И именно это становится проблемой, которую многие замечают только после того, как аккаунты начинают получать лишние проверки или нестабильное поведение на сайтах.

Современные сайты умеют отслеживать browser version patterns. Если ваш browser engine слишком старый по сравнению с потоком обычных пользователей, само это несовпадение уже становится сигналом. Оно не всегда ведет к бану само по себе, но заметно повышает шанс того, что session будет воспринята как аномальная.

Это влияет и на совместимость. Некоторые сайты иначе загружают scripts, некоторые элементы отображаются иначе, а часть anti-bot систем становится агрессивнее именно тогда, когда browser core выглядит устаревшим.

Поэтому при оценке how to choose anti detect browser сначала смотрите, поддерживает ли инструмент Chromium core в актуальном состоянии. Быстрые kernel updates — это не приятный бонус. Это часть правдоподобной среды.

Браузер, который обновляется слишком медленно, обычно проигрывает сразу по двум направлениям. Во-первых, он выглядит менее естественно на фоне обычного трафика. Во-вторых, на сложных сайтах его стабильность заметно падает.

Это именно тот пункт, где многие продукты обещают больше, чем реально дают.

Некоторые браузеры заявляют fingerprint customization, но по сути предлагают только randomization. Они могут генерировать случайные Canvas values, случайные GPU-данные или случайные комбинации fonts и screen parameters. Звучит гибко, но на практике это часто создает identities, которые вообще не похожи на реальные устройства.

Реальные девайсы не ведут себя случайно. Они ведут себя последовательно.

Сильный anti detect browser должен опираться на более реалистичную fingerprint-систему. Fingerprint spoofing — это не просто замена цифр. Это техника, которая маскирует цифровой fingerprint пользователя так, чтобы итоговая комбинация данных была правдоподобной. Canvas rendering должен отражать логичное аппаратное поведение. WebGL parameters должны совпадать с узнаваемыми device patterns. Font combinations должны соответствовать той operating system, которую имитирует профиль. Resolution, language и другие сигналы не должны выглядеть как случайно склеенные между собой.

Это важно, потому что системы детекта проверяют не только факт изменения параметра. Они проверяют, имеет ли смысл вся комбинация целиком.

Когда люди пытаются понять how to choose anti detect browser tools, они часто спрашивают, сколько параметров можно изменить. Но это не тот вопрос. Намного полезнее спрашивать, выглядит ли весь итоговый fingerprint как один убедительный девайс после этих изменений.

Продвинутые anti detect browsers именно этим и отличаются: они не просто рандомизируют браузерные характеристики, operating system details и другие identifying factors, а формируют более реалистичную среду, в которой аккаунты труднее связать между собой.

Даже хороший fingerprint может провалиться, если browser environment и proxy environment не совпадают.

Это одна из самых частых операционных ошибок. Пользователь ставит U.S. residential proxy, но browser language остается другой. Или timezone остается от другой страны. Или geolocation не совпадает с network exit. Со стороны пользователя кажется, что все в порядке, потому что страница открывается. Со стороны платформы несоответствие видно сразу.

Именно поэтому один из самых практичных ответов на вопрос how to choose anti detect browser software звучит так: выбирайте инструмент, который помогает уменьшать ошибки конфигурации.

Сильный setup должен автоматически подтягивать ключевые environment signals под регион proxy. Обычно сюда входят timezone, language и настройки, связанные с location. Когда это сделано хорошо, среда выглядит естественнее и менее “склеенной вручную”.

Это не мелкая convenience-function. Это напрямую влияет на качество операции. Ручной setup еще может работать на нескольких profiles, но как только количество растет, количество ошибок растет вместе с ним. Автоматическое выравнивание — один из самых явных признаков того, что продукт рассчитан на реальную работу, а не на красивые demo screenshots.

Браузер, который работает только вручную, подходит для теста. Для долгосрочных операций этого уже недостаточно.

Рано или поздно серьезным пользователям нужно batch-create профили, быстро открывать sessions, назначать proxies, обновлять environments или соединять операции с automation scripts. Именно здесь API перестает быть “продвинутой функцией” и становится базовой инфраструктурой.

При оценке how to choose anti detect browser software нужно проверять, дает ли платформа local API access и может ли она работать с такими frameworks, как Selenium, Puppeteer или Playwright. Это важно не только для инженеров.

Именно по этой причине люди, которые сравнивают best anti detect browser for marketing, довольно быстро перестают смотреть на декоративные feature lists и переключаются на вопрос управления workflow. Хорошие инструменты поддерживают интеграцию с популярными automation frameworks и тем самым становятся полезнее не только для developer-задач, но и для прикладных маркетинговых процессов.

Многие начинают в одиночку и выбирают инструмент так, будто всегда будут работать одни. Обычно это предположение быстро ломается.

Как только появляется еще один оператор, account management меняется. Вопрос уже не только в том, как создать isolated profiles. Вопрос в том, кто может их открывать, кто может редактировать, кто может переносить и у кого доступ должен быть отозван сразу после изменения роли.

Поэтому team permission management обязательно должно входить в любой серьезный разбор how to choose anti detect browser software.

Полезная командная система должна поддерживать role-based control, доступ на уровне конкретных profiles и быстрое удаление прав. На практике это означает, что администратор должен уметь решать, кто может только видеть environments, кто может ими пользоваться, а кто может менять чувствительные настройки. Также должна быть возможность безопасно передавать environments между сотрудниками без раскрытия сырых account data.

Совместная работа через копирование cookies, разбросанные credentials и неформальные передачи доступа создает лишние риски. Сильный browser должен решать задачу контролируемой collaboration, а не заставлять пользователей обходиться кустарными схемами.

Важно и то, что anti detect browser для команд должен сочетать качественное fingerprint spoofing, стабильную proxy integration и collaboration features, а чувствительные данные должны быть защищены как при передаче, так и при хранении.

Browser environments хранят чувствительные активы: cookies, extension data, session tokens и локальные profile files. Если такие файлы можно просто скопировать и использовать на другой машине, среда остается уязвимой даже при сильном пароле.

Поэтому полноценный ответ на вопрос how to choose anti detect browser обязательно должен включать проверку data protection.

Минимальный уровень — это локальное шифрование чувствительных данных. Более сильный вариант — когда критические данные дополнительно привязываются к исходной среде или устройству, так что украденные файлы нельзя просто импортировать в другой браузер. Еще лучше, если есть end-to-end encryption, особенно для команд, которым важно, чтобы profile data были недоступны не только посторонним, но и самому провайдеру сервиса.

Если локальные данные browser, включая extensions и cookie-related files, зашифрованы и связаны с конкретной environment, повторное использование украденных файлов становится намного сложнее.

Сами anti detect browsers — это легальные программные инструменты. Их используют и компании, и частные пользователи для законных задач: privacy, profile isolation, research или multi-account operations.

Но вопрос законности всегда зависит от того, как именно инструмент используется. Если с его помощью нарушаются правила площадки, совершается fraud или другие запрещенные действия, последствия уже будут зависеть не от браузера как такового, а от самого способа использования.

Поэтому разумный подход — выбирать инструменты от понятных поставщиков, поддерживать software в актуальном состоянии и соблюдать базовые правила безопасной работы с аккаунтами и данными.

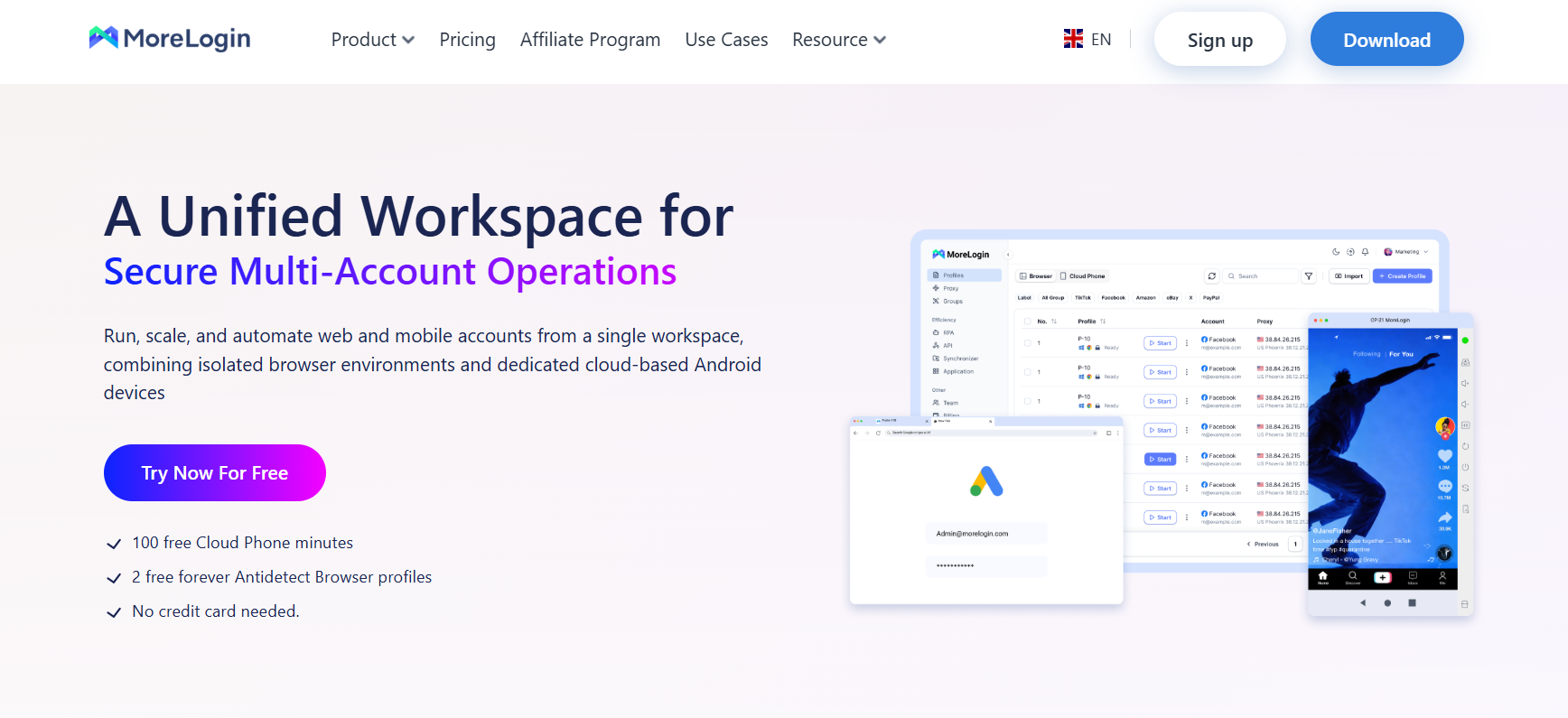

Если применить шесть факторов выше, MoreLogin можно использовать как удобный ориентир того, как должен выглядеть более полноценный anti detect browser.

Он строится с учетом современной browser compatibility и поддерживает как Chrome, так и Firefox environments. Это помогает уменьшать риск устаревших browser signals.

Canvas fingerprint technology и система масштабной генерации fingerprints строятся вокруг правдоподобных комбинаций, а не вокруг очевидной случайности.

Во время создания profile платформа может автоматически выравнивать timezone, language и связанные параметры под регион proxy. Это уменьшает число ручных ошибок.

Инструмент поддерживает local API workflows и интегрируется с Selenium, Puppeteer и Playwright для открытия, закрытия, обновления и управления environments.

Поддерживаются remote team collaboration, гибкое распределение прав и быстрое восстановление контроля над доступами, если участник команды уходит.

Есть локальное шифрование данных и опциональное end-to-end encryption. Защита выстроена так, чтобы украденные browser files нельзя было просто использовать в другом месте.

Если вам нужен более прямой взгляд на техническое позиционирование, а не на рекламные обещания, можно посмотреть страницу anti detect browser для multi-account management. В сравнении с другими инструментами MoreLogin выглядит как сильный баланс между реалистичностью, automation и командной пригодностью.

Начинать стоит с четкого понимания своих задач. Нужны ли вам multi-account operations, защита от browser fingerprinting или automation повторяющихся онлайн-действий?

После этого уже нужно выбирать anti detect browser с тем набором функций, который соответствует именно вашему workflow: proxy management, multiple browser profiles, automation support и работа с нужными инструментами.

Дальше все упирается в правильную конфигурацию. Для каждого аккаунта или identity нужен отдельный browser profile со своими browser parameters и proxy IP. Cookies тоже нужно вести аккуратно, чтобы не допускать пересечения между profiles. Многие anti detect browsers дополнительно дают встроенные proxy management features, чтобы упростить эту часть.

Также полезно регулярно пересматривать setup, обновлять software и адаптировать процесс по мере появления новых функций и новых рисков. Именно так anti detect browsers начинают работать не как “еще один браузер”, а как реальный инструмент управления множеством identities и сложными workflows.

Цена важна. Но цена без контекста почти всегда вводит в заблуждение.

Дешевые инструменты выглядят привлекательно, потому что снижают порог входа. Проблема в том, что сам по себе monthly cost не показывает, где именно скрыты компромиссы. Иногда плата за “дешево” — это медленные Chromium updates. Иногда — слабая fingerprint quality. Иногда — отсутствие usable API или нормального team control.

Это не означает, что дешевые сервисы автоматически плохие. Это означает, что сравнивать их нужно по производительности и структуре, а не просто по месячной цене. Если бюджет для вас — важный фильтр, полезно смотреть на cheapest anti detect browser options через призму этих шести факторов, а не считать низкую цену главным критерием.

Иными словами, вопрос не в том, дешев ли инструмент. Вопрос в том, остается ли он пригодным к работе через несколько недель реального использования.

Правильный способ отвечать на вопрос how to choose anti detect browser software — перестать мыслить как покупатель, который сравнивает витринные features, и начать мыслить как оператор, который оценивает стабильность.

Надежный anti detect browser должен поддерживать актуальный Chromium core, генерировать правдоподобные fingerprints, согласовывать browser environment с proxy-условиями, поддерживать automation, давать структурированные team permissions и защищать локальные данные реальным шифрованием.

Это не продвинутые дополнения. Это основа.

Если инструмент силен по всем шести направлениям, шансы на стабильную multi-account работу на дистанции заметно выше. Если он проваливается по нескольким из них, слабые места обычно проявляются намного быстрее, чем ожидает пользователь.

Поэтому, если вы все еще решаете, how to choose anti detect browser software в 2026 году, начинайте именно с этих шести факторов. Они показывают намного больше, чем любой красивый dashboard или низкая стартовая цена.

Начинайте с browser core и fingerprint quality. Если Chromium version устарела или fingerprint combinations выглядят искусственно, вся остальная схема становится менее надежной.

Нет. Proxy меняет network exit, но не перестраивает browser fingerprint. Платформы все равно могут связать аккаунты через Canvas, WebGL, fonts, timezone, storage behavior и другие browser signals.

Потому что реальные устройства подчиняются закономерностям. Случайные комбинации могут выглядеть разными, но не выглядят реальными. А detection systems больше интересует правдоподобность, чем разнообразие.

Не обязательно в первый день, но гораздо раньше, чем обычно ожидают. Как только число profiles растет, ручная работа быстро становится повторяющейся и склонной к ошибкам.

Потому что неуправляемое распределение доступа создает риски. Браузер, которым пользуются несколько человек, должен поддерживать структурированный доступ, profile-level control и быстрое удаление прав.

Да, если оно реализовано правильно. Если cookies, extension data и session files зашифрованы и привязаны к исходной environment, повторное использование украденных файлов становится намного сложнее.

Proxy vs VPN vs anti detect browser: почему VPN уже недостаточно

ПредыдущийКак выбрать cloud phone: производительность, fingerprints, API и sync — простое объяснение

Далее